-

wireshark 32位中文版

-

大小:58.55M

更新时间:26-02-28

系统:Pc

版本:v3.6.24

大小:58.55M

更新时间:26-02-28

系统:Pc

版本:v3.6.24

wireshark 32位中文版是一款非常流行的网络数据包分析器,此版本是针对32位的windows系统而开发的,并且是官方的最终版本,以后不再提供更新,如果需要更高版本,只能是64位的。该软件能够支持几百种协议和流媒体类型,拥有强显示过滤器语言和查看TCP会话重构流的能力,可以截取各种网络数据包,并尽可能显示出最为详细的网络封包资料,现在常用于开发测试过程各种问题定位中。

wireshark32位软件使用WinPCAP作为接口,直接与网卡进行数据报文交换,可以实时检测网络通讯数据,检测其抓取的网络通讯数据快照文件,通过图形界面浏览这些数据,可以查看网络通讯数据包中每一层的详细内容。如果用户想要更明显的看出一个网络中数据的变化情况,使用图表的形式可以很方便的展现数据分布情况,网络通讯数据包中每一层的详细内容都可以清楚的看到,非常实用。

初学者使用wireshark时,将会得到大量的冗余数据包列表,以至于很难找到自己自己抓取的数据包部分。wireshar工具中自带了两种类型的过滤器,学会使用这两种过滤器会帮助我们在大量的数据中迅速找到我们需要的信息。

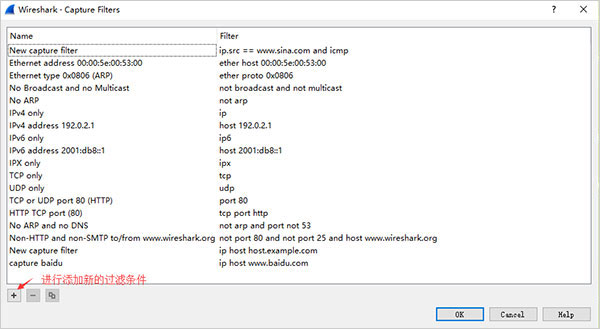

1、抓包过滤器

捕获过滤器的菜单栏路径为Capture --> Capture Filters。用于在抓取数据包前设置。

如何使用?可以在抓取数据包前设置如下。

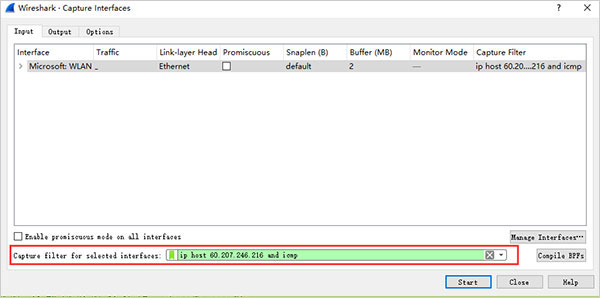

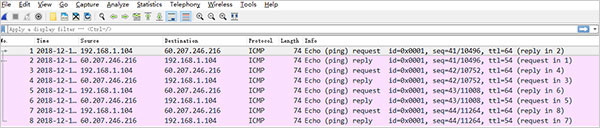

ip host 60.207.246.216 and icmp表示只捕获主机IP为60.207.246.216的ICMP数据包。获取结果如下:

2、显示过滤器

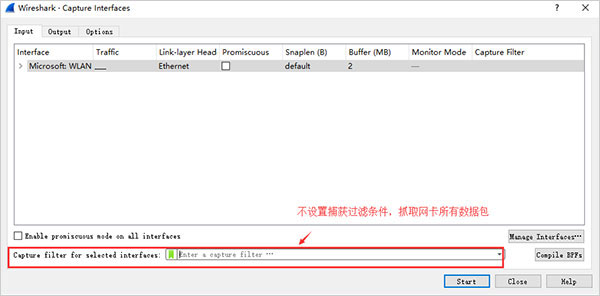

显示过滤器是用于在抓取数据包后设置过滤条件进行过滤数据包。通常是在抓取数据包时设置条件相对宽泛,抓取的数据包内容较多时使用显示过滤器设置条件顾虑以方便分析。同样上述场景,在捕获时未设置捕获规则直接通过网卡进行抓取所有数据包,如下

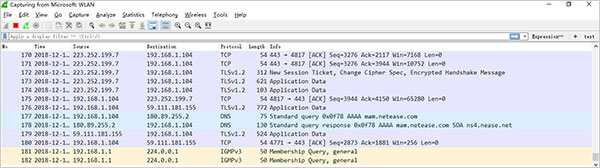

执行ping www.huawei.com获取的数据包列表如下;

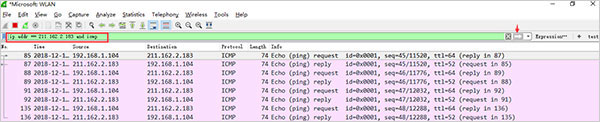

观察上述获取的数据包列表,含有大量的无效数据。这时可以通过设置显示器过滤条件进行提取分析信息。ip.addr == 211.162.2.183 and icmp。并进行过滤。

上述介绍了抓包过滤器和显示过滤器的基本使用方法,在组网不复杂或者流量不大情况下,使用显示器过滤器进行抓包后处理就可以满足我们使用。

1、抓包过滤器语法和实例

抓包过滤器类型Type(host、net、port)、方向Dir(src、dst)、协议Proto(ether、ip、tcp、udp、http、icmp、ftp等)、逻辑运算符(&& 与、|| 或、!非)

(1)协议过滤

比较简单,直接在抓包过滤框中直接输入协议名即可。

TCP,只显示TCP协议的数据包列表

HTTP,只查看HTTP协议的数据包列表

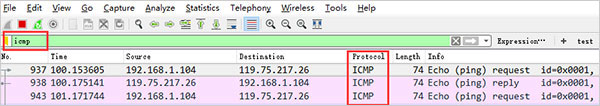

ICMP,只显示ICMP协议的数据包列表

(2)IP过滤

host 192.168.1.104

src host 192.168.1.104

dst host 192.168.1.104

(3)端口过滤

port 80

src port 80

dst port 80

(4)逻辑运算符&& 与、|| 或、!非

src host 192.168.1.104 && dst port 80 抓取主机地址为192.168.1.80、目的端口为80的数据包

host 192.168.1.104 || host 192.168.1.102 抓取主机为192.168.1.104或者192.168.1.102的数据包

!broadcast 不抓取广播数据包

2、显示过滤器语法和实例

(1)比较操作符

比较操作符有== 等于、!= 不等于、> 大于、< 小于、>= 大于等于、<=小于等于。

(2)协议过滤

比较简单,直接在Filter框中直接输入协议名即可。注意:协议名称需要输入小写。

tcp,只显示TCP协议的数据包列表

http,只查看HTTP协议的数据包列表

icmp,只显示ICMP协议的数据包列表

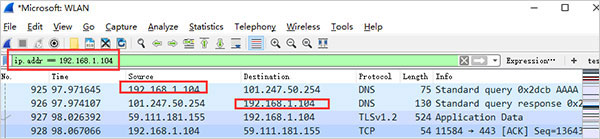

(3) ip过滤

ip.src ==192.168.1.104 显示源地址为192.168.1.104的数据包列表

ip.dst==192.168.1.104, 显示目标地址为192.168.1.104的数据包列表

ip.addr == 192.168.1.104 显示源IP地址或目标IP地址为192.168.1.104的数据包列表

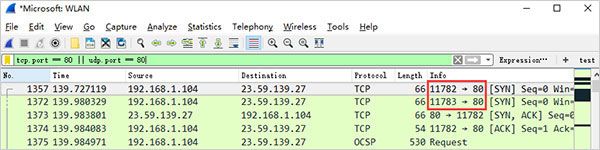

(4)端口过滤

tcp.port ==80, 显示源主机或者目的主机端口为80的数据包列表。

tcp.srcport == 80, 只显示TCP协议的源主机端口为80的数据包列表。

tcp.dstport == 80,只显示TCP协议的目的主机端口为80的数据包列表。

(5) Http模式过滤

http.request.method=="GET", 只显示HTTP GET方法的。

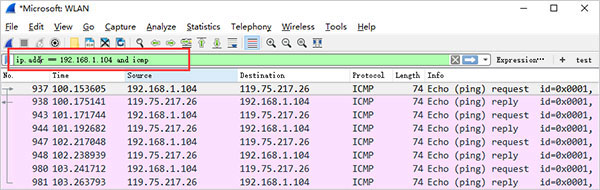

(6)逻辑运算符为 and/or/not

过滤多个条件组合时,使用and/or。比如获取IP地址为192.168.1.104的ICMP数据包表达式为ip.addr == 192.168.1.104 and icmp

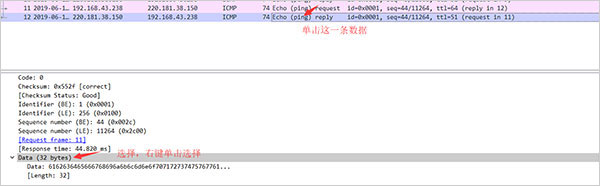

(7)按照数据包内容过滤。假设我要以IMCP层中的内容进行过滤,可以单击选中界面中的码流,在下方进行选中数据。如下

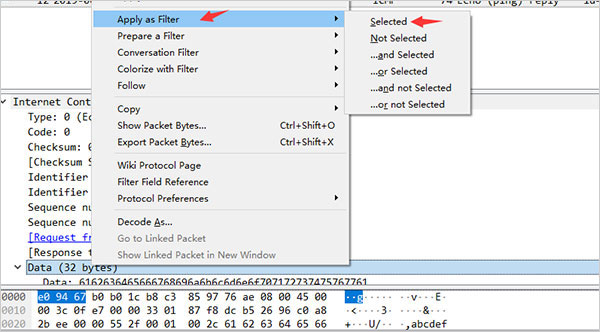

右键单击选中后出现如下界面;

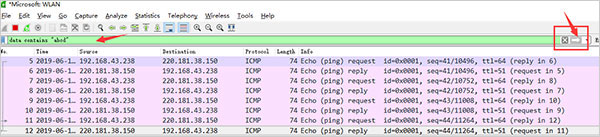

选中Select后在过滤器中,后面条件表达式就需要自己填写。如下我想过滤出data数据包中包含"abcd"内容的数据流。包含的关键词是contains 后面跟上内容。

1、支持多种平台:可以在Mac OS X、Linux、Windows等多个平台上运行。

2、多种协议支持:支持多种网络协议,包括TCP、UDP、HTTP、DNS等。

3、实时捕获和显示:可以实时捕获和显示网络数据包,支持设置捕获过滤器和显示过滤器。

4、数据包分析和导出:可以对捕获的数据包进行深入分析,并可以导出为多种格式,包括文本、CSV、XML等。

5、可扩展性:支持多种插件和自定义脚本,可以扩展其功能和定制化分析过程。

v3.6.24版本

1、已修复以下漏洞:

wnpa-sec-2024-09在写入多个文件时注入机密时,editcap命令行实用程序可能会崩溃。

2、已修复以下错误:

在插件Issue 19579中使用wmem_register_callback时,Wireshark在退出时崩溃。

应用信息

其他版本

wireshark中文版v4.6.6官方版大小:97.95M时间:2026-05-20查看

抓包软件wireshark绿色版v4.6.5大小:118.8M时间:2026-04-30查看

同类热门

类似软件

win10网络抓包工具923K474人在用 win10网络抓包工具是windows10专用的抓包软件,支持一键自动抓包功能,通常用于网络协议分析、故障诊断、数据监控以及安全分析等任务。win10网络抓包工具不像原来的WinPcap,Win10Pcap与Windows 10下运行的NDIS6.

查看热门标签

网友评论2人参与,1条评论

最新排行

windows mac地址修改工具255Kv1.27绿色版 windows mac地址修改工具是一款绿色小巧,功能实用的电脑mac地址修改器,能够显示当前电脑网卡的详细mac地址,包括接口名称,组件id,guid,接口速度,接口状态,接口类型,当前mac等信息,同时还可以自行更改当前网卡的mac地址。如果想

查看

局域网ip地址切换器355Kv1.0绿色版 局域网ip地址切换器是目前小编用过的最实用的ip地址自动切换器,完全免费,纯绿色版,无广告无插件,可以对一台电脑的多个网卡设置不同的ip方案,并且支持自动获取ip地址,以及手动设置ip方案,非常适用于局域网使用,送给需要经常更改电脑ip的用户使用。

查看

net meter网络流量监控器939Kv3.6.437 net meter是一款非常实用的网络流量监控器,支持同时监视多个LAN 、WAN的网络流量,支持实现图形化和数字化的网络流量细节显示,并且会自动记录下所有的网络流量使用情况、日志功能和流量事件等。不仅如此,net meter网络流量监控器图形化可

查看

Dell Mobile Connect官方版24.23Mv1.1.3750 Dell Mobile Connect是由戴尔(DELL)官方专门为 Dell 指定设备提供的专门为计算机与 iOS 或者 Android 智能手机之间进行完整的无线集成的工具,简称:DMC。它可以在电脑上让您实现包括接打电话、收发短信、收取通知,

查看

第1楼 网友