-

黑客大曝光:网络安全机密与解决方案(第7版)

-

大小:42.47M

更新时间:23-08-31

系统:Pc

大小:42.47M

更新时间:23-08-31

系统:Pc

黑客大曝光:网络安全机密与解决方案(第7版)是全球销量第一的网络和计算机信息安全图书,作者(美)麦克克鲁尔,(美)斯坎布雷,(美)克茨著,赵军等译。它也是有史以来写得最为成功的信息安全旷世之作,被信息安全界奉为“武林秘笈”。作者以独创的知己知彼视角揭示了“黑客攻击的方法学”,从攻防两方面系统阐述了最常见和最隐秘的黑客入侵手段以及针锋相对的防范对策。本站这里为广大网友带来的是黑客大曝光第七版pdf下载,高清中文扫描版,书中的实战案例揭示了黑客最新的、狡猾的攻击方法;同时举例说明了切实可行的补救方案。更详细的介绍了如何阻止黑客对基础设施的攻击,如何强化网页和数据库的安全,以及如何保护移动计算设备。

黑客大曝光第七版在前6版的基础上对内容进行全面更新和扩充,以便涵盖黑客攻击伎俩的最新动态,如增加了有关针对特定目标的持续性攻击、硬件攻击以及智能手机攻击(Android系统和iOS系统)的新章节;第7版开篇仍以黑客攻击技术的“踩点”→“扫描”→“查点”三部曲,拉开黑客入侵的序幕;之后从黑客攻击的主要目标:“系统”、“基础设施”、“应用程序和数据”3个方面对黑客攻击惯用手段进行剖析;“系统攻击”篇针对Windows、UNIX系统攻击给出精辟分析和对症下药的防范对策;“基础设施攻击”篇揭示了3类基础设施的攻击手段和行之有效的防范对策——远程连接和VoIP攻击、无线攻击和硬件攻击;“应用程序和数据攻击”篇则引入全新概念——网页和数据库攻击、移动设备攻击,并给出了针对上述黑客最新攻击的防范对策手册。

黑客大曝光:网络安全机密与解决方案(第7版)面向各行各业、政府机关、大专院校关注信息安全的从业人员,是信息系统安全专业人士甚至是信息安全“发烧友”的权威指南和必备工具书;也可作为信息安全相关专业的教材教辅用书,以及IT专业培训的教材。

1、下载并解压,得出pdf文件

2、如果在电脑上打不开pdf文件,别着急,那么您需要先在电脑上下载一个pdf阅读软件

3、有pdf阅读文件直接双击即可打开pdf文件

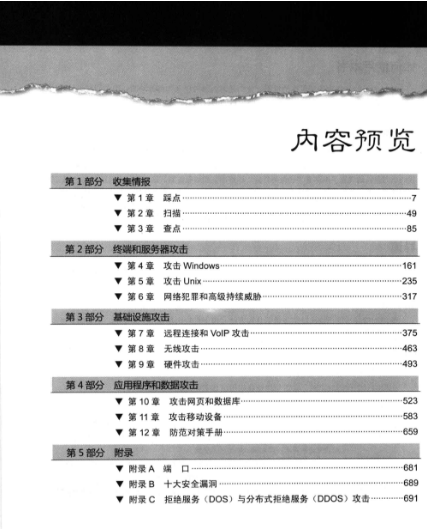

第1部分 收集情报

第1章 踩点

1.1 什么是踩点

1.2 因特网踩点

1.2.1 步骤1:确定踩点活动的范围

1.2.2 步骤2:获得必要的授权

1.2.3 步骤3:可以从公开渠道获得的信息

1.2.4 步骤4:WHOIS和DNS查点

1.2.5 步骤5:DNS查询

1.2.6 步骤6:网络侦察

1.3 小结

第2章 扫描

2.1 确定目标系统是否开机并在线

2.1.1 ARP主机发现

2.1.2 ICMP主机发现

2.1.3 TCP/UDP主机发现

2.2 确定目标系统上哪些服务正在运行或监听

2.2.1 扫描类型

2.2.2 确定TCP和UDP服务正在运行

2.3 侦测操作系统

2.3.1 从现有的端口进行猜测

2.3.2 主动式协议栈指纹分析技术

2.3.3 被动式协议栈指纹分析技术

2.4 处理并存储扫描数据

2.5 小结

第3章 查点

3.1 服务指纹分析技术

3.2 漏洞扫描器

3.3 最基本的标语抓取技术

3.4 对常用网络服务进行查点

3.5 小结

第2部分 终端和服务器攻击

第4章 攻击Windows

4.1 概述

4.2 取得合法身份前的攻击手段

4.2.1 认证欺骗攻击

4.2.2 远程非授权漏洞发掘

4.3 取得合法身份后的攻击手段

4.3.1 权限提升

4.3.2 获取并破解口令

4.3.3 远程控制和后门

4.3.4 端口重定向

4.3.5 掩盖入侵痕迹

4.3.6 通用防御措施:攻击者已经可以“合法地”登录到你的系统时该怎么办

4.4 Windows安全功能

4.4.1 Windows 防火墙

4.4.2 自动更新

4.4.3 安全中心

4.4.4 安全策略与群组策略

4.4.5 微软安全软件MSE(Microsoft Security Esstentials)

4.4.6 加强减灾经验工具包

4.4.7 Bitlocker和EFS

4.4.8 Windows资源保护(WRP)

4.4.9 完整性级别(Integrity Level)、UAC和PMIE

4.4.10 数据执行保护:DEP

4.4.11 Windows服务安全加固

4.4.12 基于编译器的功能加强

4.4.13 反思:Windows的安全负担

4.5 小结

第5章 攻击Unix

5.1 获取root权限

5.1.1 简短回顾

5.1.2 弱点映射

5.1.3 远程访问与本地访问

5.2 远程访问

5.2.1 数据驱动攻击

5.2.2 我想有个shell

5.2.3 常见的远程攻击

5.3 本地访问

5.4 获取root特权之后

5.5 小结

第6章 网络犯罪和高级持续威胁

6.1 APT是什么?

6.2 什么不是APTS

6.3 流行的APT工具和技术实例

6.4 常见的APTS标志

6.5 小结

第3部分 基础设施攻击

第7章 远程连接和VoIP攻击

7.1 准备拨号

7.2 战争拨号器

7.2.1 硬件

7.2.2 法律问题

7.2.3 边际开销

7.2.4 软件

7.3 暴力破解脚本—土生土长的方式

7.4 攻击PBX

7.5 攻击语音邮件

7.6 攻击虚拟专用网络

7.7 攻击IP语音

7.8 小结

第8章 无线攻击

8.1 背景

8.1.1 频率和信道

8.1.2 会话的建立

8.1.3 安全机制

8.2 设备

8.2.1 无线网卡

8.2.2 操作系统

8.2.3 其他物件

8.3 发现与监控

8.3.1 发现无线网

8.3.2 窃听无线通信数据

8.4 拒绝服务攻击

8.5 加密攻击

8.6 身份认证攻击

8.6.1 WPA 预共享密钥

8.6.2 WPA企业版

8.9 小结

第9章 硬件攻击

9.1 物理访问:推门而入

9.2 对设备进行黑客攻击

9.3 默认配置所面临的危险

9.3.1 使用默认的出厂设置面临的危险

9.3.2 标准口令面临的危险

9.3.3 蓝牙设备面临的危险

9.4 对硬件的逆向工程攻击

9.4.1 获取设备中的元器件电路图

9.4.2 嗅探总线上的数据

9.4.3 嗅探无线接口的数据

9.4.4 对固件(Firmware)进行逆向工程攻击

9.4.5 ICE工具

9.5 小结

第4部分 应用程序和数据攻击

第10章 攻击网页和数据库

10.1 攻击网页服务器

10.1.1 样本文件攻击

10.1.2 源代码暴露攻击

10.1.3 规范化攻击

10.1.4 服务器扩展攻击

10.1.5 缓冲区溢出攻击

10.1.6 拒绝服务(DoS)攻击

10.1.7 网页服务器漏洞扫描器

10.2 攻击网页应用程序

10.2.1 使用Google(Googledorks)找到有漏洞的网页应用程序

10.2.2 网页爬虫

10.2.3 网页应用程序评估

10.3 常见的网页应用程序漏洞

10.4 攻击数据库

10.4.1 数据库发现

10.4.2 数据库漏洞

10.4.3 其他考虑

10.5 小结

应用信息

同类热门

热门标签

网友评论0人参与,0条评论

最新排行

RSS Guard(RSS阅读器)104.35Mv5.1.2 RSS Guard是来自国外的一款知名的RSS阅读器。在RSS订阅的过程中会用到的“Feed”,表示着是用来接收该信息来源更新的接口。RSS Guard就是这样一款可以管理RSS订阅消息的Feed阅读器,当收到新的订阅消息时,应用程序会通知用户及时

查看

穿布鞋的马云:决定阿里巴巴生死的27个节点129.5M王利芬pdf扫描版穿布鞋的马云:决定阿里巴巴生死的27个节点是一本马云阿里创业录,由王利芬和李翔两人共同编著.本书内容丰富,干货满满,全书归纳出对创业者有益的27个关键节点:关于融资、关于团队、关于管理、关于谈判、关于失败、关于企业愿景、关于企业文化、关于战略、关于人才…

查看