-

轻而易举黑客攻防入门

-

大小:41.81M

更新时间:23-09-20

系统:Pc

版本:v

大小:41.81M

更新时间:23-09-20

系统:Pc

版本:v

轻而易举黑客攻防入门是一本黑客攻防类型的学习教材,由先知文化编著,电子工业出版社出版。全书从黑客新手的需要和学习习惯出发,详细介绍了黑客基础知识、信息搜集与漏洞扫描、黑客常用命令与工具、Windows系统漏洞防范、密码攻防、远程控制攻防、木马攻防、网络攻防、qq和e-mail攻防、防范计算机病毒、防范间谍软件与流氓软件等知识,非常适合那些电脑初学者和电脑用户来参考学习如何防止电脑被黑和中毒,也非常适合对电脑安全和电脑攻防感兴趣的用户自学参考。

1、专为电脑初学者量身打造

本套丛书面向电脑初学者,无论是对电脑一无所知的读者,还是有一定基础、想要了解更多知识的电脑用户,都可以从书中轻松获取需要的内容。

2、图书结构科学合理

凭借深入细致的市场调查和研究,以及丰富的相关教学和出版的成功经验,我们针对电脑初学者的特点和需求,精心安排了最优的学习结构,通过学练结合、巩固提高等方式帮助读者轻松快速地进行学习。

3、精选最实用、最新的知识点

图书中不讲空洞无用的知识,不讲深奥难懂的理论,不讲脱离实际的案例,只讲电脑初学者迫切需要掌握的,在实际生活、工作和学习中用得上的知识和技能。

4、学练结合,理论联系实际

本丛书以实用为宗旨,大量知识点都融入贴近实际应用的案例中讲解,并提供了众多精彩、颇具实用价值的综合实例,有助于读者轻而易举地理解重点和难点,并能有效提高动手能力。

5、版式精美,易于阅读

图书采用双色印刷,版式精美大方,内容含量大且不显拥挤,易于阅读和查询。

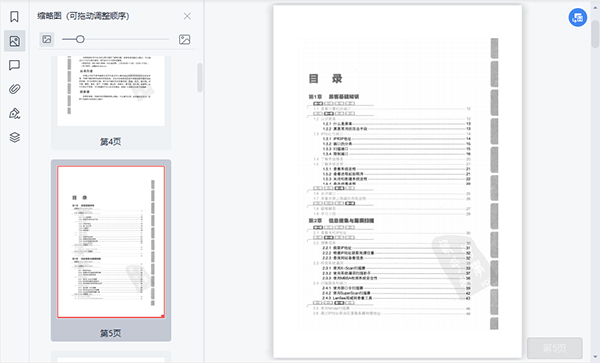

第1章 黑客基础知识

1.1 查看计算机的端口

1.2 认识黑客

1.2.1 什么是黑客

1.2.2 黑客常用的攻击手段

1.3 IP地址与端口

1.3.1 IP和IP地址

1.3.2 端口的分类

1.3.3 扫描端口

1.3.4 限制端口

1.4 了解系统服务

1.5 了解系统进程

1.5.1 查看系统进程

1.5.2 查看进程起始程序

1.5.3 关闭和新建系统进程

1.5.4 查杀病毒进程

1.6 关闭端口

1.7 查看并禁止隐藏的危险进程

1.8 疑难解答

1.9 学习小结

第2章 信息搜集与漏洞扫描

2.1 查看本机IP地址

2.2 搜集信息

2.2.1 获取IP地址

2.2.2 根据IP地址获取地理位置

2.2.3 查询网站备案信息

2.3 检测系统漏洞

2.3.1 使用X-Scan扫描器

2.3.2 使用系统漏洞扫描助手

2.3.3 使用MBSA检测系统安全性

2.4 扫描服务和端口

2.4.1 使用弱口令扫描器

2.4.2 使用SuperScan扫描器

2.4.3 LanSee局域网查看工具

2.5 使用Nmap扫描器

2.6 通过IP地址查询百度服务器物理地址

2.7 疑难解答

2.8 本章小结

第3章 黑客常用命令与工具

3.1 通过rd命令删除“123”文件夹

3.2 基本DOS命令

3.2.1 进入目录命令--cd

3.2.2 列目录命令--dir

3.2.3 新建目录命令--md

3.2.4 删除文件命令--del

3.2.5 删除目录命令--rd

3.3 网络命令应用

3.3.1 远程登录命令--telnet

3.3.2 网络管理命令--net

3.3.3 网络测试命令--ping

3.3.4 文件上传下载命令--ftp

3.3.5 显示网络连接信息--netstat

3.3.6 显示修改本地ARP列表命令--arp

3.3.7 显示系统信息命令--systeminfo

3.3.8 诊断域名系统命令--nslookup

3.3.9 查看网络配置信息命令--ipconfig

3.3.10 at命令

3.4 黑客常用工具

3.4.1 流光扫描器

3.4.2 SSS扫描器

3.4.3 网络神偷远程控制器

3.4.4 HostScan网络主机扫描

3.5 登录其他主机,并在其中删除文件

3.6 疑难解答

3.7 本章小结

第4章 Windows系统漏洞防范

4.1 查看系统组策略设置

4.2 修补系统漏洞

4.2.1 了解系统漏洞

4.2.2 修复系统漏洞

4.3 注册表安全设置

4.3.1 注册表的基础知识

4.3.2 系统优化设置

4.3.3 禁止远程修改注册表

4.3.4 禁止IE浏览器记录密码

4.3.5 禁止危险的启动项

4.3.6 设置注册表隐藏保护策略

4.3.7 设置密码保护和安全日记

4.3.8 禁止播放网页中的动画、声音和视频

4.4 组策略安全设置

4.4.1 组策略的基础知识

4.4.2 禁用重要策略选项

4.4.3 关闭135端口

4.4.4 禁止远程访问注册表

4.4.5 用组策略增强网络安全

4.5 使用注册表禁止弹出右键菜单

4.6 设置组策略禁止修改注册表

4.7 疑难解答

4.8 本章小结

第5章 密码攻防

5.1 设置BIOS用户密码

5.2 BIOS密码攻防

5.2.1 设置超级用户密码

5.2.2 破解BIOS密码

5.3 操作系统密码攻防

5.3.1 设置账户登录密码

5.3.2 设置电源管理密码

5.3.3 设置屏幕保护密码

5.3.4 破解管理员密码

5.4 办公文档密码攻防

5.4.1 加密Word文档

5.4.2 设置窗体保护

5.4.3 加密Excel文档

5.4.4 破解Office文档密码

5.4.5 利用winrar加密文件

5.4.6 破解WinRAR压缩文件密码

5.4.7 破解ZIP文件密码

5.5 设置并破解Word文档密码

5.6 疑难解答

5.7 本章小结

第6章 远程控制攻防

6.1 使用QQ建立远程连接

6.2 Windows 7远程桌面连接

6.2.1 允许远程桌面连接

6.2.2 发起远程桌面连接

6.2.3 与远程桌面传送文件

6.3 Windows 7远程协助

6.3.1 允许远程协助

6.3.2 邀请他人协助

6.3.3 帮助他人

6.4 使用工具实现远程控制

6.4.1 使用腾讯QQ实现远程控制

6.4.2 使用QuickIP实现远程控制

6.4.3 使用灰鸽子实现远程控制

6.5 使用QQ远程控制关闭被控端主机

6.6 疑难解答

6.7 本章小结

第7章 木马攻防

7.1 使用金山卫士扫描本机木马

7.2 认识木马

7.2.1 木马的特性与分类

7.2.2 常见的木马类型

7.2.3 木马的启动方式

7.2.4 木马的伪装手段

7.2.5 木马常用的入侵手段

7.2.6 木马的防范策略

7.3 制作木马

7.3.1 制作chm电子书木马

7.3.2 制作软件捆绑木马

7.3.3 制作自解压木马

7.4 防御与清除木马

7.4.1 木马的预防措施

7.4.2 使用Windows木马清道夫

7.4.3 使用360安全卫士

7.4.4 手工清除木马

7.5 将木马程序捆绑到IE浏览器的启动程序中

7.6 疑难解答

7.7 本章小结

第8章 网络攻防

8.1 使用360安全卫士扫描本机中的恶意代码

8.2 了解恶意代码

8.2.1 认识网页恶意代码

8.2.2 恶意代码的传播方式和趋势

8.2.3 网页恶意代码的攻击原理与方式

8.3 查杀与防范网页恶意代码

8.3.1 查杀网页恶意代码

8.3.2 防范网页恶意代码

8.4 网络炸弹攻防

8.4.1 网络炸弹的定义

8.4.2 网络炸弹的分类

8.4.3 网络炸弹攻击实例

8.4.4 防御网络炸弹

8.5 网络浏览器安全设置

8.5.1 设置Internet安全级别

8.5.2 锁定网络的下载功能

8.5.3 禁止更改安全区域设置

8.5.4 清除上网痕迹

8.5.5 屏蔽网络自动完成功能

8.6 禁止更改浏览器的主页

8.7 限制下载软件的站点

8.8 疑难解答

8.9 本章小结

第9章 QQ和E-mail攻防

9.1 加密QQ聊天记录

9.2 零距离接触QQ攻击

9.2.1 QQ的攻击方式

9.2.2 QQ的防范策略

9.3 QQ攻防实战

9.3.1 阿拉QQ大盗

9.3.2 QQ尾巴生成器

9.3.3 查看与防护QQ聊天记录

9.3.4 申请QQ密码保护

9.3.5 使用QQ医生扫描盗号木马

9.3.6 找回被盗QQ

9.4 E-mail攻防

9.4.1 常见电子邮箱攻击手段

9.4.2 使用流光盗取邮箱密码

9.4.3 设置邮箱密码保护

9.4.4 过滤垃圾邮件

9.5 通过密码保护找回被盗的QQ号码

9.6 自动拒绝邮件炸弹

9.7 疑难解答

9.8 本章小结

第10章 防范计算机病毒

10.1 使用瑞星杀毒软件扫描系统

10.2 了解计算机病毒

10.2.1 认识计算机病毒

10.2.2 判断计算机是否中毒

10.2.3 计算机病毒的预防措施

10.3 常见杀毒软件应用

10.3.1 诺顿杀毒软件

10.3.2 江民杀毒软件

10.4 手动查毒与防毒

10.4.1 根据进程查杀病毒

10.4.2 利用BIOS设置防毒

10.4.3 设置注册表权限防病毒启动

10.4.4 防范移动存储设备传播病毒

10.4.5 使用在线病毒检测

10.5 感染常见病毒后的处理措施

10.5.1 感染“威金”病毒后的处理方法

10.5.2 感染“熊猫烧香”病毒后的处理方法

10.6 使用金山卫士查杀U盘病毒

10.7 疑难解答

10.8 本章小结

第11章 防范间谍软件与流氓软件

11.1 使用360安全卫士扫描间谍软件和流氓软件

11.2 认识间谍软件与流氓软件

11.2.1 认识间谍软件

11.2.2 认识流氓软件

11.3 防范与清除间谍软件

11.3.1 使用事件查看器

11.3.2 使用Spy Sweeper

11.3.3 使用360安全卫士

11.3.4 使用Windows Defender

11.4 防范与清除流氓软件

11.4.1 防范流氓软件

11.4.2 使用金山卫士清理

11.4.3 使用瑞星卡卡清理

11.4.4 使用超级兔子清理

11.5 使用Windows流氓软件清理大师

11.6 疑难解答

11.7 本章小结

来源于网络,仅用于分享知识,学习和交流!请下载完在24小时内删除。

禁用于商业用途!请购买正版,谢谢合作。

1、下载并解压,得出pdf文件

2、如果在电脑上打不开pdf文件,别着急,那么您需要先在电脑上下载一个pdf阅读软件

3、有pdf阅读文件直接双击即可打开pdf文件

应用信息

同类热门

类似软件

黑客攻防技术宝典Web实战篇第2版91.28M580人在用 黑客攻防技术宝典Web实战篇第2版是Dafydd Stuttard编著,由人民邮电出版社翻译出版。该书充分融合了近现代Web应用程序安全漏洞的探索和研究理论,能够独立解决用户在Web安全漏洞探索过程中遇到的各种瓶颈,高效、实用! 黑客攻

查看热门标签

网友评论0人参与,0条评论

最新排行

新编实用五金手册电子版29.82M 随着国民经济的高速发展和科学技术的不断进步,我们正见证着新技术、新材料、新工艺和新产品的持续涌现,这些新颖的创新为五金行业带来了前所未有的机遇,各种功能的五金产品如雨后春笋般涌现出市场,特别是在进入新世纪之后,五金和机械等行业更是迎来了长足的发展。

查看

comicsviewer(免费的漫画阅读器)2.8Mv3.11 comicsviewer 64位是专为64位操作系统而开发的一款免费的漫画阅读器,该软件内置了许多的浏览漫画专用功能,如图像增强显示、现场保存/恢复、透明的文件夹切换等等,能够支持JPG、UFO、GIF、PNG、BMP、TIFF、ton、WMP在内

查看